CorporateNetworks: Unterschied zwischen den Versionen

Ansp (Diskussion | Beiträge) (Die Seite wurde neu angelegt: „=== '''Corporate Networks – Enabler für digitale Unternehmensprozesse im Mittelstand''' === Corporate Networks für die Integration der Unternehmens-IT übe…“) |

Deko (Diskussion | Beiträge) (→Weitere Informationen) |

||

| (17 dazwischenliegende Versionen von 5 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

| − | === ''' | + | === '''Enabler für digitale Unternehmensprozesse im Mittelstand''' === |

Corporate Networks für die Integration der Unternehmens-IT über mehrere Standorte hinweg sind längst keine alleinige Domäne mehr von Großunternehmen und Global Playern. Auch für den Mittelstand ist die nahtlose digitale Kommunikation zu einem zentralen Wertschöpfungsfaktor geworden. Die technischen Hürden sind jedoch völlig anders gelagert als die Herausforderungen in der lokalen IT. <br /><br /> | Corporate Networks für die Integration der Unternehmens-IT über mehrere Standorte hinweg sind längst keine alleinige Domäne mehr von Großunternehmen und Global Playern. Auch für den Mittelstand ist die nahtlose digitale Kommunikation zu einem zentralen Wertschöpfungsfaktor geworden. Die technischen Hürden sind jedoch völlig anders gelagert als die Herausforderungen in der lokalen IT. <br /><br /> | ||

| − | Ein CN zu bauen erfordert deutlich mehr, als jedem Standort eine DSL-Leitung zu buchen und per VPN zusammen zu schalten. Für ein funktionsfähiges Ganzes, in dem die Anwender mehr Lust als Frust erleben, bedarf es der sorgfältigen Planung von unterschiedlichen, teilweise widerstreitenden Parametern. | + | Ein CN zu bauen erfordert deutlich mehr, als jedem Standort eine DSL-Leitung zu buchen und per VPN zusammen zu schalten. Für ein funktionsfähiges Ganzes, in dem die Anwender mehr Lust als Frust erleben, bedarf es der sorgfältigen Planung von unterschiedlichen, teilweise widerstreitenden Parametern. |

=== ''' Definition der Anforderungen ''' === | === ''' Definition der Anforderungen ''' === | ||

| Zeile 7: | Zeile 7: | ||

Generell ist die intelligente Lenkung der Datenströme im Corporate Network das A und O eines stabilen Betriebs. So sollte nach Möglichkeit der CN-unabhängige Internet-Verkehr jedes Standorts über lokale, separate Leitungen geroutet werden, um die QoS-Bedarfe des internen CN nicht zu torpedieren. Als Nebeneffekt können diese Leitungen als Fallback für die CN-Verbindung dienen.<br /><br /> | Generell ist die intelligente Lenkung der Datenströme im Corporate Network das A und O eines stabilen Betriebs. So sollte nach Möglichkeit der CN-unabhängige Internet-Verkehr jedes Standorts über lokale, separate Leitungen geroutet werden, um die QoS-Bedarfe des internen CN nicht zu torpedieren. Als Nebeneffekt können diese Leitungen als Fallback für die CN-Verbindung dienen.<br /><br /> | ||

| − | Bei der Ausfallsicherheit sollte man nicht nur Superlativen wie 99,999…% hinterherjagen. Genauso wichtig ist eine belastbare Antwort auf die Fragestellung, welche maximale Ausfalldauer einer Anbindung vom betroffenen Unternehmensteil tatsächlich toleriert werden kann. Technisch lässt sich die Ausfallsicherheit fast beliebig steigern, bis hin zu redundanten, knoten- und kantendisjunkten Anbindungen über unterschiedliche Vermittlungsstellen des Providers. Das bedeutet, dass eine Fallbackleitung vom unternehmensseitigen Anschluss bis hin zum Übergang in einen Internet-Backbone auf getrennten Provider-Infrastrukturen betrieben werden sollte, hinsichtlich Leitungen und Vermittlungsstellen. Die Wirtschaftlichkeit einer entsprechenden Lösung lässt sich jedoch stets nur im Einzelfall bewerten. Die Premiumangebote der Provider sind unter diesem Aspekt dabei oft nicht das Optimum. Schmalbandige Überbrückungslösungen auf Mobilfunkbasis, über die die Anwender zeitweise z.B. über Terminal-Services arbeiten, oder die temporäre Umleitung der VoIP-Rufnummern auf die Handys der Mitarbeiter können oft im Falle von CN-Problemen genauso gut den Ausfall überbrücken wie teure Rundum-Sorglos-Pakete. Oder eben die mehrfach redundante Anbindung der Standorte mit Leitungen im niedrigen bzw. mittleren Preissegment, idealerweise über unterschiedliche Provider und Technologien wie SDSL, ADSL und ggf. Kabel, Richtfunk oder LTE. Mit den letztgenannten Optionen übersteht man dann sogar den vielzitierten Bagger-GAU. Hinsichtlich des Preis-Leistungsverhältnisses ist im unteren Preissegment zurzeit die Kombination von VDSL-Anbindung mit einer LTE-Fallbackstrecke attraktiv | + | Bei der Ausfallsicherheit sollte man nicht nur Superlativen wie 99,999…% hinterherjagen. Genauso wichtig ist eine belastbare Antwort auf die Fragestellung, welche maximale Ausfalldauer einer Anbindung vom betroffenen Unternehmensteil tatsächlich toleriert werden kann. Technisch lässt sich die Ausfallsicherheit fast beliebig steigern, bis hin zu redundanten, knoten- und kantendisjunkten Anbindungen über unterschiedliche Vermittlungsstellen des Providers. Das bedeutet, dass eine Fallbackleitung vom unternehmensseitigen Anschluss bis hin zum Übergang in einen Internet-Backbone auf getrennten Provider-Infrastrukturen betrieben werden sollte, hinsichtlich Leitungen und Vermittlungsstellen. Die Wirtschaftlichkeit einer entsprechenden Lösung lässt sich jedoch stets nur im Einzelfall bewerten. Die Premiumangebote der Provider sind unter diesem Aspekt dabei oft nicht das Optimum. Schmalbandige Überbrückungslösungen auf Mobilfunkbasis, über die die Anwender zeitweise z.B. über Terminal-Services arbeiten, oder die temporäre Umleitung der VoIP-Rufnummern auf die Handys der Mitarbeiter können oft im Falle von CN-Problemen genauso gut den Ausfall überbrücken wie teure Rundum-Sorglos-Pakete. Oder eben |

| − | + | die mehrfach redundante Anbindung der Standorte mit Leitungen im niedrigen bzw. mittleren Preissegment, idealerweise über unterschiedliche Provider und Technologien wie SDSL, ADSL und ggf. Kabel, Richtfunk oder LTE. Mit den letztgenannten Optionen übersteht man dann sogar den vielzitierten Bagger-GAU. Hinsichtlich des Preis-Leistungsverhältnisses ist im unteren Preissegment zurzeit die Kombination von VDSL-Anbindung mit einer LTE-Fallbackstrecke attraktiv.<br /> | |

| − | |||

<br /> | <br /> | ||

| + | Dabei sollten die Verantwortlichen jedoch nicht aus den Augen verlieren, dass die Leitungen selbst nur eine mögliche Ursache bei Verbindungsproblemen darstellen. Zusätzlich sollte sichergestellt sein, dass auch alle anderen Komponenten der internen Kommunikationsstruktur wie Router, Switche, Firewalls, etc. redundant ausgelegt sind oder zumindest schnell gewechselt werden können.<br /> | ||

| + | [[Datei: Robustheit von Anwendungen.jpg|left|thumb|400px]] | ||

| + | <br /><br /><br /><br /><br /><br /><br /><br /><br /><br /><br /><br> | ||

| + | |||

| + | ''Robustheit von Anwendungen gegenüber Einschränkungen bei den Leistungsmerkmalen von Corporate Network Verbindungen'' | ||

| + | |||

=== ''' Topologie ''' === | === ''' Topologie ''' === | ||

Abgesehen von den reinen Leistungsdaten muss sich die IT entscheiden, mit welcher Topologie das CN umgesetzt werden soll. Die Reinformen sind dabei die Sterntopologie gegenüber der Any-to-Any-Vernetzung. Obwohl die Any-to-Any Struktur robuster und je nach Situation auch performanter ist, stellt sich jedoch das Problem der Bereitstellung zentraler IT-Dienste, der hohen Anzahl an Einzelverbindungen und deren kommunikations- und sicherheitstechnischer Administration. Wenn jedoch vornehmlich breitbandige Anwendungen wie Videokonferenzen oder umfangreiches Filesharing zwischen den einzelnen Niederlassungen gefragt sind, kann diese Vernetzungsstruktur angeraten sein.<br /> | Abgesehen von den reinen Leistungsdaten muss sich die IT entscheiden, mit welcher Topologie das CN umgesetzt werden soll. Die Reinformen sind dabei die Sterntopologie gegenüber der Any-to-Any-Vernetzung. Obwohl die Any-to-Any Struktur robuster und je nach Situation auch performanter ist, stellt sich jedoch das Problem der Bereitstellung zentraler IT-Dienste, der hohen Anzahl an Einzelverbindungen und deren kommunikations- und sicherheitstechnischer Administration. Wenn jedoch vornehmlich breitbandige Anwendungen wie Videokonferenzen oder umfangreiches Filesharing zwischen den einzelnen Niederlassungen gefragt sind, kann diese Vernetzungsstruktur angeraten sein.<br /> | ||

<br /> | <br /> | ||

| − | In der Praxis sind meist Sterntopologien mit bedarfsorientierten Zusatzverbindungen anzutreffen. Dem erhöhte Bandbreiten- und Verfügbarkeitsbedarf des Zentralknotens wird dabei häufig durch Auslagerung in ein professionell gemanagtes Rechenzentrum Rechnung getragen. Die Außenstellen können dagegen oft kostengünstig mit Standard-Internetanbindungen (ADSL/SDSL) angebunden werden. <br /> | + | In der Praxis sind meist Sterntopologien mit bedarfsorientierten Zusatzverbindungen anzutreffen. Dem erhöhte Bandbreiten- und Verfügbarkeitsbedarf des Zentralknotens wird dabei häufig durch Auslagerung in ein professionell gemanagtes Rechenzentrum Rechnung getragen. Die Außenstellen können dagegen oft kostengünstig mit Standard-Internetanbindungen (ADSL/SDSL) angebunden werden. <br />[[Datei: Topologie.jpg|left|thumb|400px]] |

| − | <br /> | + | |

| + | <br /><br /><br /><br /><br /><br /><br /><br /><br /><br /><br /><br /><br> | ||

| + | ''Stern- vs. Any-to-Any-Topologie'' | ||

| + | |||

=== ''' Datensicherheit ''' === | === ''' Datensicherheit ''' === | ||

| − | Der Aufbau eines CN bietet einem Unternehmen die optimale Chance, seinen Schutz gegen Angriffe von außen zu erhöhen, sowie die internen Netzsegmente bedarfsgerecht zu strukturieren und gegeneinander abzusichern. Gleichzeitig bietet ein homogenes internes Netzwerk die besten Voraussetzungen dafür, datenschutztechnisch zweifelhafte externe Lösungen durch interne Infrastruktur zu ersetzen. Dass dabei jeder Datenverkehr zu verschlüsseln ist, sobald er über Netze von Providern geroutet wird, ist selbstverständlich. Aber auch im Inneren eines verzweigten Unternehmensnetzes sollten je nach Sensibilität der Daten entsprechende Schutzstrukturen implementiert werden, die die Struktur und technische Realisierung des CN mit beeinflussen. Im Regelfall wird diese Architektur zusammen mit meist externen Security-Experten erarbeitet. | + | Der Aufbau eines CN bietet einem Unternehmen die optimale Chance, seinen Schutz gegen Angriffe von außen zu erhöhen, sowie die internen Netzsegmente bedarfsgerecht zu strukturieren und gegeneinander abzusichern. Gleichzeitig bietet ein homogenes internes Netzwerk die besten Voraussetzungen dafür, datenschutztechnisch zweifelhafte externe Lösungen durch interne Infrastruktur zu ersetzen. Dass dabei jeder Datenverkehr zu verschlüsseln ist, sobald er über Netze von Providern geroutet wird, ist selbstverständlich. Aber auch im Inneren eines verzweigten Unternehmensnetzes sollten je nach Sensibilität der Daten entsprechende Schutzstrukturen implementiert werden, die die Struktur und technische Realisierung des CN mit beeinflussen. Im Regelfall wird diese Architektur zusammen mit meist externen Security-Experten erarbeitet. |

| − | + | ||

=== ''' Mehrwerte ''' === | === ''' Mehrwerte ''' === | ||

| − | Wie zuvor bereits angedeutet, bietet ein eigenes CN dem Unternehmen Möglichkeiten für die Strukturierung der eigenen IT, die sich ohne übergreifende Vernetzung kaum realisieren lassen. Ein Beispiel: Backup. In den meisten Firmen werden heutzutage die wichtigen Daten aus Vertrieb, Produktion, Buchhaltung o.ä. durch Backups geschützt. Woran es jedoch häufig noch mangelt, ist die redundante Aufbewahrung laufend aktueller Datenstände an geographisch getrennten Orten, sog. Off-Site-Backups. In einem CN bietet es sich unmittelbar an, Kopien des Backups online und automatisch an eine oder mehrere Außenstellen zu verteilen. Sind die betreffenden Datenvolumina groß im Verhältnis zu den Leistungskapazitäten, sollte die IT die Nutzung von Deduplizierungslösungen in Betracht ziehen, die üblicherweise durch Deltaverarbeitung, Datenkompression und v.a. Inline-Deduplizierung die zu übertragenden Daten auf ein Minimum reduzieren. Gleichzeitig dienen solche Appliances lokal als performantes Backup-Ziel und erledigen den Datenaustausch im CN asynchron im Hintergrund. Die Speicherung der Unternehmensdaten bei Dritten kann dann vollständig entfallen. | + | Wie zuvor bereits angedeutet, bietet ein eigenes CN dem Unternehmen Möglichkeiten für die Strukturierung der eigenen IT, die sich ohne übergreifende Vernetzung kaum realisieren lassen. Ein Beispiel: Backup. In den meisten Firmen werden heutzutage die wichtigen Daten aus Vertrieb, Produktion, Buchhaltung o.ä. durch Backups geschützt. Woran es jedoch häufig noch mangelt, ist die redundante Aufbewahrung laufend aktueller Datenstände an geographisch getrennten Orten, sog. Off-Site-Backups. In einem CN bietet es sich unmittelbar an, Kopien des Backups online und automatisch an eine oder mehrere Außenstellen zu verteilen. Sind die betreffenden Datenvolumina groß im Verhältnis zu den Leistungskapazitäten, sollte die IT die Nutzung von Deduplizierungslösungen in Betracht ziehen, die üblicherweise durch Deltaverarbeitung, Datenkompression und v.a. Inline-Deduplizierung die zu übertragenden Daten auf ein Minimum reduzieren. Gleichzeitig dienen solche Appliances lokal als performantes Backup-Ziel und erledigen den Datenaustausch im CN asynchron im Hintergrund. Die Speicherung der Unternehmensdaten bei Dritten kann dann vollständig entfallen. |

| − | + | ||

=== ''' Make or Buy ''' === | === ''' Make or Buy ''' === | ||

Die verschiedenen Provider mit Geschäftskunden-Angeboten haben neben Internetzugängen und Punkt-zu-Punkt-Standleitungen meist auch komplette CN-Angebote im Portfolio. Die Frage nach Make or Buy lässt sich wie üblich beantworten: Wer bereit ist, aus Wirtschaftlichkeits- oder Sicherheitserwägungen das entsprechende Know-how in den eigenen Reihen aufzubauen und vorzuhalten, kann massiv gegenüber den Rundum-Sorglos-Paketen der Provider sparen. Aber auch wenn man die Buy-Option favorisiert, bedeutet das nicht, dass man sich um die Inhalte nicht mehr zu kümmern braucht. Schon für die Bedarfsanalyse sind umfangreiche Vorarbeiten zu leisten. Und wie überall im Leben lauern auch in diesem Segment Fallstricke, vor denen man auf der Hut sein sollte. Z.B. stellt sich bei näherem Hinsehen gerne heraus, dass das angebotene „VPN“ im Produktnamen schlüsselfertiger Komplettlösungen leider nicht automatisch bedeuten muss, dass die Datenübertragung mit Verschlüsselung erfolgt. Diese muss dann ggf. zusätzlich beauftragt oder aber selbst implementiert werden.<br /> | Die verschiedenen Provider mit Geschäftskunden-Angeboten haben neben Internetzugängen und Punkt-zu-Punkt-Standleitungen meist auch komplette CN-Angebote im Portfolio. Die Frage nach Make or Buy lässt sich wie üblich beantworten: Wer bereit ist, aus Wirtschaftlichkeits- oder Sicherheitserwägungen das entsprechende Know-how in den eigenen Reihen aufzubauen und vorzuhalten, kann massiv gegenüber den Rundum-Sorglos-Paketen der Provider sparen. Aber auch wenn man die Buy-Option favorisiert, bedeutet das nicht, dass man sich um die Inhalte nicht mehr zu kümmern braucht. Schon für die Bedarfsanalyse sind umfangreiche Vorarbeiten zu leisten. Und wie überall im Leben lauern auch in diesem Segment Fallstricke, vor denen man auf der Hut sein sollte. Z.B. stellt sich bei näherem Hinsehen gerne heraus, dass das angebotene „VPN“ im Produktnamen schlüsselfertiger Komplettlösungen leider nicht automatisch bedeuten muss, dass die Datenübertragung mit Verschlüsselung erfolgt. Diese muss dann ggf. zusätzlich beauftragt oder aber selbst implementiert werden.<br /> | ||

| Zeile 30: | Zeile 38: | ||

Ansonsten gilt, wie bei einfachen Internetanbindungen auch: genau auf die vertraglichen Details achten. Sind die zugesicherten SLAs und Verfügbarkeiten ausreichend? Gibt es „versteckte Kosten“ wie z.B. die gesonderte, volumenbasierte Abrechnung von priorisiertem Traffic? <br /> | Ansonsten gilt, wie bei einfachen Internetanbindungen auch: genau auf die vertraglichen Details achten. Sind die zugesicherten SLAs und Verfügbarkeiten ausreichend? Gibt es „versteckte Kosten“ wie z.B. die gesonderte, volumenbasierte Abrechnung von priorisiertem Traffic? <br /> | ||

<br /> | <br /> | ||

| − | Wer sich nicht komplett in die Hand eines Providers begeben mag, hat als Option zur reinen Eigenrealisierung noch die Möglichkeit, das CN in Zusammenarbeit mit einem Carrier-neutralen Systemhaus aufzubauen. Von einem solchen Partner sollten dann v.a. die architekturrelevanten Aspekte in der Planungsphase begleitet werden. Optional kommen von dort auch Vorschläge für die Wahl von Providern und deren diversen Angeboten. Auch der laufende Betrieb sowie das Monitoring des CN können vom IT-Partner übernommen werden. | + | Wer sich nicht komplett in die Hand eines Providers begeben mag, hat als Option zur reinen Eigenrealisierung noch die Möglichkeit, das CN in Zusammenarbeit mit einem Carrier-neutralen Systemhaus aufzubauen. Von einem solchen Partner sollten dann v.a. die architekturrelevanten Aspekte in der Planungsphase begleitet werden. Optional kommen von dort auch Vorschläge für die Wahl von Providern und deren diversen Angeboten. Auch der laufende Betrieb sowie das Monitoring des CN können vom IT-Partner übernommen werden. |

| − | + | ||

=== ''' Fazit ''' === | === ''' Fazit ''' === | ||

| − | Die Erfahrung zeigt, dass für den Aufbau eines zuverlässigen und leistungsfähigen Corporate Networks eine Vielzahl von Parametern und Anforderungen zu berücksichtigen ist. Wer bei der technischen Planung und Umsetzung Neuland betritt und nicht von vorneherein bei Skalierung und Budget aus dem Vollen schöpfen kann, dem ist zu empfehlen, bereits in den frühen Phasen des Projekts Expertenrat hinzu zu ziehen.<br /> | + | Die Erfahrung zeigt, dass für den Aufbau eines zuverlässigen und leistungsfähigen Corporate Networks<br /> |

| + | eine Vielzahl von Parametern und Anforderungen zu berücksichtigen ist. Wer bei der technischen Planung und<br /> | ||

| + | Umsetzung Neuland betritt und nicht von vorneherein bei Skalierung und Budget aus dem Vollen schöpfen kann,<br /> | ||

| + | dem ist zu empfehlen, bereits in den frühen Phasen des Projekts Expertenrat hinzu zu ziehen.<br /> | ||

<br /> | <br /> | ||

| + | === ''' Weitere Informationen ''' === | ||

| + | Mehr Informationen zur Standortvernetzung finden Sie auf<br /> | ||

| + | [https://www.max-it.de/managed-services/standortvernetzung/ www.max-it.de/Standortvernetzung]/<br /><br /> | ||

| + | |||

=== ''' Kontakt ''' === | === ''' Kontakt ''' === | ||

| − | + | Wenn Sie Fragen oder Anmerkungen zu diesem Artikel haben, wenden Sie sich bitte an uns:<br /> | |

| + | [http://mailto:techcorner@max-it.de techcorner@max-it.de].<br /> | ||

| − | + | '''Über m.a.x. Informationstechnologie AG:''' <br /> | |

| + | Als etabliertes Münchner Systemhaus zeichnen wir uns seit 1989 als verlässlicher IT-Partner mittelständischer<br /> | ||

| + | und großer Unternehmen aus. Unser Portfolio reicht von IT- Services über individuelle Softwareentwicklung bis hin zur ERP-Beratung. | ||

| − | |||

| − | |||

| − | |||

=== '''Tags''' === | === '''Tags''' === | ||

| − | Corporate Networks, Standortvernetzung, Zweigstellenanbindung | + | Corporate Networks, Standortvernetzung, Zweigstellenanbindung, VPN-Lösungen, Any-to-any-Struktur, Sterntopologie <br /> |

| + | |||

| + | [[Kategorie: Netzwerk-Hardware]] | ||

Aktuelle Version vom 18. Dezember 2020, 10:09 Uhr

Inhaltsverzeichnis

Enabler für digitale Unternehmensprozesse im Mittelstand

Corporate Networks für die Integration der Unternehmens-IT über mehrere Standorte hinweg sind längst keine alleinige Domäne mehr von Großunternehmen und Global Playern. Auch für den Mittelstand ist die nahtlose digitale Kommunikation zu einem zentralen Wertschöpfungsfaktor geworden. Die technischen Hürden sind jedoch völlig anders gelagert als die Herausforderungen in der lokalen IT.

Ein CN zu bauen erfordert deutlich mehr, als jedem Standort eine DSL-Leitung zu buchen und per VPN zusammen zu schalten. Für ein funktionsfähiges Ganzes, in dem die Anwender mehr Lust als Frust erleben, bedarf es der sorgfältigen Planung von unterschiedlichen, teilweise widerstreitenden Parametern.

Definition der Anforderungen

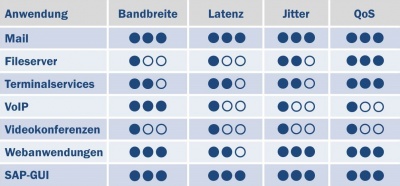

Am Anfang stehen sollte immer die umfassende Erhebung, welche Applikationen wo im Unternehmen benötigt werden und welche Anforderungen diese an die CN-Infrastruktur stellen. Dabei ist die Bandbreite ebenso zu berücksichtigen wie die Latenzanforderungen jeder einzelnen Anwendung, sowie die notwendigen Quality of Service (QoS). In der Regel liefern die Geschäftskundenangebote aller Provider hinreichende Qualität bei diesen Merkmalen. Allerdings ist das nur der Fall, solange man seine CN-Leitungen nur schwach bis mittel auslastet. Bei höherer Last steigt die Fehlerrate rapide, so dass stets ausreichend Reserven eingeplant werden sollten. QoS kann auf einer Verbindung jedoch nur funktionieren, wenn die gesamte Kommunikationsstrecke damit abgedeckt ist. Das lässt sich z.B. mit MPLS-Leitungen erreichen oder durch den Einsatz von VPN-Lösungen mit integrierter QoS-Funktionalität.

Generell ist die intelligente Lenkung der Datenströme im Corporate Network das A und O eines stabilen Betriebs. So sollte nach Möglichkeit der CN-unabhängige Internet-Verkehr jedes Standorts über lokale, separate Leitungen geroutet werden, um die QoS-Bedarfe des internen CN nicht zu torpedieren. Als Nebeneffekt können diese Leitungen als Fallback für die CN-Verbindung dienen.

Bei der Ausfallsicherheit sollte man nicht nur Superlativen wie 99,999…% hinterherjagen. Genauso wichtig ist eine belastbare Antwort auf die Fragestellung, welche maximale Ausfalldauer einer Anbindung vom betroffenen Unternehmensteil tatsächlich toleriert werden kann. Technisch lässt sich die Ausfallsicherheit fast beliebig steigern, bis hin zu redundanten, knoten- und kantendisjunkten Anbindungen über unterschiedliche Vermittlungsstellen des Providers. Das bedeutet, dass eine Fallbackleitung vom unternehmensseitigen Anschluss bis hin zum Übergang in einen Internet-Backbone auf getrennten Provider-Infrastrukturen betrieben werden sollte, hinsichtlich Leitungen und Vermittlungsstellen. Die Wirtschaftlichkeit einer entsprechenden Lösung lässt sich jedoch stets nur im Einzelfall bewerten. Die Premiumangebote der Provider sind unter diesem Aspekt dabei oft nicht das Optimum. Schmalbandige Überbrückungslösungen auf Mobilfunkbasis, über die die Anwender zeitweise z.B. über Terminal-Services arbeiten, oder die temporäre Umleitung der VoIP-Rufnummern auf die Handys der Mitarbeiter können oft im Falle von CN-Problemen genauso gut den Ausfall überbrücken wie teure Rundum-Sorglos-Pakete. Oder eben

die mehrfach redundante Anbindung der Standorte mit Leitungen im niedrigen bzw. mittleren Preissegment, idealerweise über unterschiedliche Provider und Technologien wie SDSL, ADSL und ggf. Kabel, Richtfunk oder LTE. Mit den letztgenannten Optionen übersteht man dann sogar den vielzitierten Bagger-GAU. Hinsichtlich des Preis-Leistungsverhältnisses ist im unteren Preissegment zurzeit die Kombination von VDSL-Anbindung mit einer LTE-Fallbackstrecke attraktiv.

Dabei sollten die Verantwortlichen jedoch nicht aus den Augen verlieren, dass die Leitungen selbst nur eine mögliche Ursache bei Verbindungsproblemen darstellen. Zusätzlich sollte sichergestellt sein, dass auch alle anderen Komponenten der internen Kommunikationsstruktur wie Router, Switche, Firewalls, etc. redundant ausgelegt sind oder zumindest schnell gewechselt werden können.

Robustheit von Anwendungen gegenüber Einschränkungen bei den Leistungsmerkmalen von Corporate Network Verbindungen

Topologie

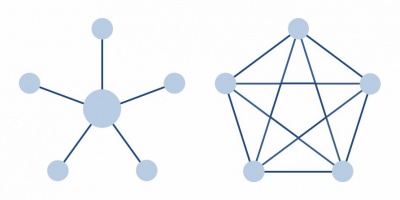

Abgesehen von den reinen Leistungsdaten muss sich die IT entscheiden, mit welcher Topologie das CN umgesetzt werden soll. Die Reinformen sind dabei die Sterntopologie gegenüber der Any-to-Any-Vernetzung. Obwohl die Any-to-Any Struktur robuster und je nach Situation auch performanter ist, stellt sich jedoch das Problem der Bereitstellung zentraler IT-Dienste, der hohen Anzahl an Einzelverbindungen und deren kommunikations- und sicherheitstechnischer Administration. Wenn jedoch vornehmlich breitbandige Anwendungen wie Videokonferenzen oder umfangreiches Filesharing zwischen den einzelnen Niederlassungen gefragt sind, kann diese Vernetzungsstruktur angeraten sein.

In der Praxis sind meist Sterntopologien mit bedarfsorientierten Zusatzverbindungen anzutreffen. Dem erhöhte Bandbreiten- und Verfügbarkeitsbedarf des Zentralknotens wird dabei häufig durch Auslagerung in ein professionell gemanagtes Rechenzentrum Rechnung getragen. Die Außenstellen können dagegen oft kostengünstig mit Standard-Internetanbindungen (ADSL/SDSL) angebunden werden.

Stern- vs. Any-to-Any-Topologie

Datensicherheit

Der Aufbau eines CN bietet einem Unternehmen die optimale Chance, seinen Schutz gegen Angriffe von außen zu erhöhen, sowie die internen Netzsegmente bedarfsgerecht zu strukturieren und gegeneinander abzusichern. Gleichzeitig bietet ein homogenes internes Netzwerk die besten Voraussetzungen dafür, datenschutztechnisch zweifelhafte externe Lösungen durch interne Infrastruktur zu ersetzen. Dass dabei jeder Datenverkehr zu verschlüsseln ist, sobald er über Netze von Providern geroutet wird, ist selbstverständlich. Aber auch im Inneren eines verzweigten Unternehmensnetzes sollten je nach Sensibilität der Daten entsprechende Schutzstrukturen implementiert werden, die die Struktur und technische Realisierung des CN mit beeinflussen. Im Regelfall wird diese Architektur zusammen mit meist externen Security-Experten erarbeitet.

Mehrwerte

Wie zuvor bereits angedeutet, bietet ein eigenes CN dem Unternehmen Möglichkeiten für die Strukturierung der eigenen IT, die sich ohne übergreifende Vernetzung kaum realisieren lassen. Ein Beispiel: Backup. In den meisten Firmen werden heutzutage die wichtigen Daten aus Vertrieb, Produktion, Buchhaltung o.ä. durch Backups geschützt. Woran es jedoch häufig noch mangelt, ist die redundante Aufbewahrung laufend aktueller Datenstände an geographisch getrennten Orten, sog. Off-Site-Backups. In einem CN bietet es sich unmittelbar an, Kopien des Backups online und automatisch an eine oder mehrere Außenstellen zu verteilen. Sind die betreffenden Datenvolumina groß im Verhältnis zu den Leistungskapazitäten, sollte die IT die Nutzung von Deduplizierungslösungen in Betracht ziehen, die üblicherweise durch Deltaverarbeitung, Datenkompression und v.a. Inline-Deduplizierung die zu übertragenden Daten auf ein Minimum reduzieren. Gleichzeitig dienen solche Appliances lokal als performantes Backup-Ziel und erledigen den Datenaustausch im CN asynchron im Hintergrund. Die Speicherung der Unternehmensdaten bei Dritten kann dann vollständig entfallen.

Make or Buy

Die verschiedenen Provider mit Geschäftskunden-Angeboten haben neben Internetzugängen und Punkt-zu-Punkt-Standleitungen meist auch komplette CN-Angebote im Portfolio. Die Frage nach Make or Buy lässt sich wie üblich beantworten: Wer bereit ist, aus Wirtschaftlichkeits- oder Sicherheitserwägungen das entsprechende Know-how in den eigenen Reihen aufzubauen und vorzuhalten, kann massiv gegenüber den Rundum-Sorglos-Paketen der Provider sparen. Aber auch wenn man die Buy-Option favorisiert, bedeutet das nicht, dass man sich um die Inhalte nicht mehr zu kümmern braucht. Schon für die Bedarfsanalyse sind umfangreiche Vorarbeiten zu leisten. Und wie überall im Leben lauern auch in diesem Segment Fallstricke, vor denen man auf der Hut sein sollte. Z.B. stellt sich bei näherem Hinsehen gerne heraus, dass das angebotene „VPN“ im Produktnamen schlüsselfertiger Komplettlösungen leider nicht automatisch bedeuten muss, dass die Datenübertragung mit Verschlüsselung erfolgt. Diese muss dann ggf. zusätzlich beauftragt oder aber selbst implementiert werden.

Zudem sollte man vorab klären, ob der Anbieter der Wahl in den relevanten Regionen vertreten ist und auch für Breitbandanbindungen ungünstig gelegene Standorte bezahlbare Lösungen im Portfolio hat – wer weiß, wo man übermorgen die nächste Filiale eröffnen will.

Ansonsten gilt, wie bei einfachen Internetanbindungen auch: genau auf die vertraglichen Details achten. Sind die zugesicherten SLAs und Verfügbarkeiten ausreichend? Gibt es „versteckte Kosten“ wie z.B. die gesonderte, volumenbasierte Abrechnung von priorisiertem Traffic?

Wer sich nicht komplett in die Hand eines Providers begeben mag, hat als Option zur reinen Eigenrealisierung noch die Möglichkeit, das CN in Zusammenarbeit mit einem Carrier-neutralen Systemhaus aufzubauen. Von einem solchen Partner sollten dann v.a. die architekturrelevanten Aspekte in der Planungsphase begleitet werden. Optional kommen von dort auch Vorschläge für die Wahl von Providern und deren diversen Angeboten. Auch der laufende Betrieb sowie das Monitoring des CN können vom IT-Partner übernommen werden.

Fazit

Die Erfahrung zeigt, dass für den Aufbau eines zuverlässigen und leistungsfähigen Corporate Networks

eine Vielzahl von Parametern und Anforderungen zu berücksichtigen ist. Wer bei der technischen Planung und

Umsetzung Neuland betritt und nicht von vorneherein bei Skalierung und Budget aus dem Vollen schöpfen kann,

dem ist zu empfehlen, bereits in den frühen Phasen des Projekts Expertenrat hinzu zu ziehen.

Weitere Informationen

Mehr Informationen zur Standortvernetzung finden Sie auf

www.max-it.de/Standortvernetzung/

Kontakt

Wenn Sie Fragen oder Anmerkungen zu diesem Artikel haben, wenden Sie sich bitte an uns:

techcorner@max-it.de.

Über m.a.x. Informationstechnologie AG:

Als etabliertes Münchner Systemhaus zeichnen wir uns seit 1989 als verlässlicher IT-Partner mittelständischer

und großer Unternehmen aus. Unser Portfolio reicht von IT- Services über individuelle Softwareentwicklung bis hin zur ERP-Beratung.

Tags

Corporate Networks, Standortvernetzung, Zweigstellenanbindung, VPN-Lösungen, Any-to-any-Struktur, Sterntopologie